低代码开发与基础软件安全 机遇与挑战并存的双刃剑

随着数字化转型的加速,低代码开发平台因其高效、易用的特性,正成为企业快速构建应用程序的热门选择。这种‘全民开发’的趋势也引发了业界对安全性的普遍担忧,特别是在基础软件开发领域。低代码开发究竟是安全风险的放大器,还是安全防护的助推器?答案是复杂的,它更像一把双刃剑,既带来了新的安全挑战,也蕴含着提升整体安全性的潜在机遇。

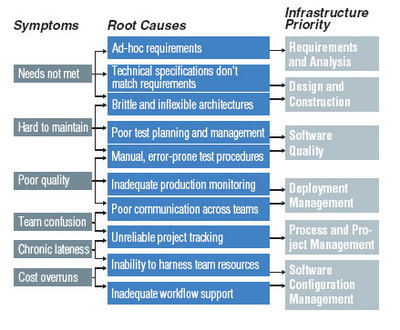

我们必须正视低代码开发可能带来的安全问题。其一,是‘影子IT’的激增与管控弱化。低代码平台降低了编程门槛,使得业务部门的非专业开发人员能够绕过传统IT部门,自主创建应用。这些应用往往缺乏专业的安全设计、代码审计和漏洞管理,可能成为安全体系的盲点,例如存在默认配置不安全、未对输入进行充分验证(导致SQL注入或跨站脚本攻击风险)、或使用了含有已知漏洞的第三方组件。其二,是平台自身的安全风险。低代码平台本身作为一个复杂的软件产品,如果其核心引擎、可视化设计器或生成的运行时环境存在安全漏洞,那么所有基于该平台构建的应用都可能面临系统性风险。攻击者只需攻破平台的一个弱点,就可能危及大量衍生应用。其三,是数据安全与合规性挑战。低代码应用通常需要便捷地连接各种数据源,不当的数据访问权限设置、敏感数据在传输或存储过程中缺乏加密,都可能违反如GDPR、等保2.0等数据保护法规。

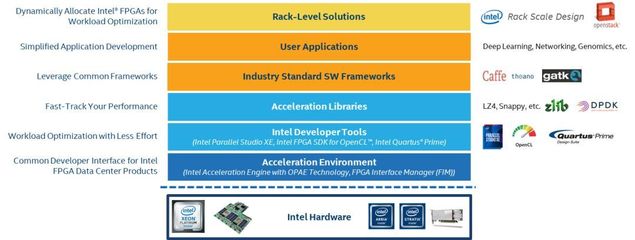

将低代码开发简单等同于更多安全问题有失偏颇。在基础软件层面,专业的低代码平台如果设计得当,反而能成为提升安全性的有力工具。其核心优势在于‘标准化’和‘集中化管理’。专业的低代码平台通过提供预构建的、经过安全加固的标准化组件(如身份认证模块、加密通信模块、输入验证控件),强制开发者采用安全最佳实践,从而避免了许多由于手工编码疏忽导致的安全漏洞。平台运营方可以集中对所有组件进行安全更新和漏洞修复,一旦发现某个通用组件存在隐患,可以一次修复,全网生效,极大地提升了安全维护的效率,这与传统散落各处的定制化代码形成鲜明对比。许多先进平台内置了安全策略引擎,能够对应用的数据流、访问控制进行可视化配置和统一审计,这有助于实现更精细、更一致的安全治理。

因此,关键在于如何管理与驾驭这项技术。为了最大化低代码开发的价值同时最小化其安全风险,企业和开发者需要采取一系列措施:

- 建立‘公民开发’治理框架:明确低代码开发的适用范围、责任主体和审批流程,将‘公民开发’纳入企业IT治理体系,确保所有应用都经过基本的安全评估和生命周期管理。

- 严格评估与选择平台:在选择低代码平台时,应将其安全性作为核心评估指标,考察其安全架构、合规认证、漏洞响应机制、以及生成代码的安全质量。

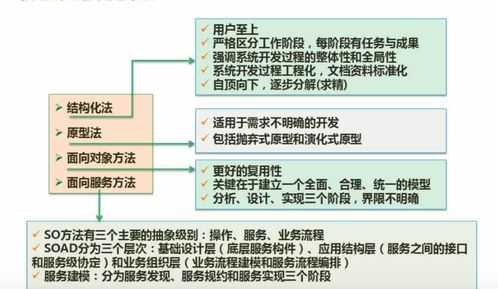

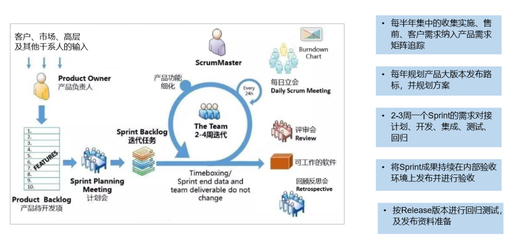

- 实施安全开发生命周期(SDLC):即使使用低代码平台,也应在需求、设计、开发、测试、部署、运维全周期嵌入安全活动,例如进行威胁建模、安全测试和渗透测试。

- 强化培训与意识:对使用低代码平台的‘公民开发者’进行基础的安全培训,使其了解常见的安全风险(如权限管理、数据保护)和平台的安全功能。

- 持续监控与响应:利用平台提供的集中化监控和日志功能,对低代码应用进行持续的安全监控,并建立应急响应预案。

总而言之,低代码开发本身并不必然导致更多安全问题,它改变了安全风险的分布形态和管控方式。它可能将一部分从专业开发者手中转移出来的、分散的编码风险,转化为对平台自身安全性和集中化治理能力的更高要求。在基础软件开发领域,拥抱低代码意味着我们需要以更系统、更智能的方式去构建和管理安全,将安全能力内化于平台,赋能于开发者,最终实现效率与安全的双赢。

如若转载,请注明出处:http://www.7gfun.com/product/80.html

更新时间:2026-05-27 22:52:36